Ini

adalah pengalaman pribadi, belajar Junos (Juniper OS) secara otodidak. Dan sampai

tulisan ini dibuat, masih sedang belajar si Juniper Junos ini… Junos yang saya gunakan

ini JUNOS versi 12.1R1.9 built. Sebenarnya yang paling bagus untuk mempelajari sesuatu adalah melalui

kursus. Dengan kursus menerima ilmu yang baru, cepat mengertinya. Tapi

bagaimana dengan yang tidak punya duit, atau orang yang tidak bisa meninggalkan

pekerjaannya. Ya, begitulah… Saya adalah salah satunya orang seperti itu.

Akhirnya belajar otodidak melalui om Google dan youtube.

Saturday, June 28, 2014

Friday, June 27, 2014

Konfigurasi Mikrotik Warnet (My Backup Configuration)

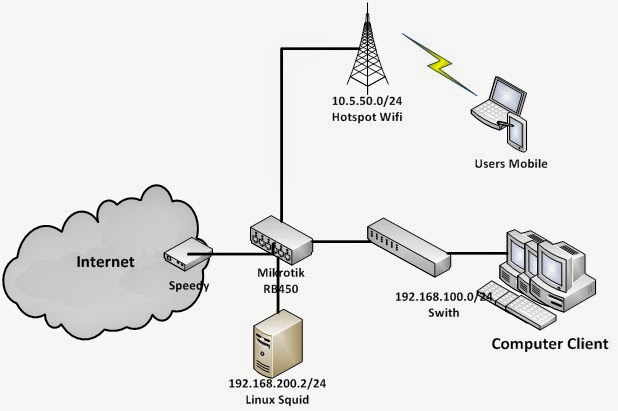

Beberapa

hari yang lalu, saya selesaikan membuat konfigurasi network teman yang bikin

warnet. Tentu saja ndak gratis… hahaha… Gambar networknya seperti di bawah ini. Konfigurasi yang dijelaskan disini hanya pada bagian Mikrotiknya saja. Pada bagian2 tertentu saya tambahkan sedikit penjelasan saja. Ya... setidaknya ini konfigurasi sebagai backup konfigurasi saya kedepannya... :) (Untuk hotspot dan squid bisa dilihat pada posting sebelumnya di blog ini).

Friday, June 13, 2014

Konfigurasi Destination NAT di Mikrotik dan Cisco

Kita

lanjutkan pembahasan mengenai Destination NAT. Menurut wikipedia, Destination

network address translation (DNAT) is a technique for transparently changing

the destination IP address of an end route packet and performing the inverse

function for any replies. ( Bingung kan… ?? sama… saya juga…).

Penjelasan

sederhananya bisa dilihat pada ilustrasi gambar di bawah ini.

Thursday, June 12, 2014

Konfigurasi Source NAT di Mikrotik

Jika

sebelumnya kita sudah mempelajari tentang konfigurasi Source NAT (Network Address Translation) di Cisco,

sekarang kita bahas mengenai Source NAT di Mikrotik. Sebenarnya di internet sudah

banyak yang membahas ini, walaupun berceceran alias sepotong-sepotong. Sengaja diangkat lagi, dan disimulasikan. Tujuannya, agar saya lebih

mengerti dan punya arsip sendiri. Selain itu, apa yang saya posting di blog ini, bukan hanya copy paste teori

saja. Harus saya sertakan bukti / praktek, agar tulisan ini bisa disebut valid dan bisa

dipertanggung jawabkan. :)

Saturday, May 17, 2014

MalwareBytes, Antivirus Alternatif Terbaik

MalwareBytes

termasuk anti malware atau anti-virus alternatif yang terbaik. Mungkin protes

para pengguna antivirus ini, “kok disebut

antivirus alternatif ??”.

Alternatif

disini maksudnya, karena masih banyak orang yang belum tau tentang anti virus

ini. Kebanyakan mereka tahunya antivirus yang mahal (tidak perlu saya sebutkan

disini… ntar ke-geer-an yang punya product). Padahal untuk urusan memproteksi

komputer, MalwareBytes tidak kalah dibandingkan dengan anti virus lainnya. Kelebihan

lainnya, file installanya kecil, ringan dan gratis.

Ini

adalah sekelumit cerita saya ketika berkenalan dengan si MalwareBytes. Awal

kisah dimulai dari TE…KA…PE… :).

Beberapa

hari yang lalu, laptop saya mendapatkan pesan aneh, alias error. Ini dia

errornya…

RunDLL

There was a problem starting

C:\Users\[…]\AppData\Local\Temp\\mdi064.dll

The specified module could not be

found.

Dapat

pesan aneh begini, sudah langsung curiga, “dapat oleh-oleh virus dah ini”. Ternyata

betul, setelah diselidiki lebih jauh, error RunDLL mdi064.dll ini adalah

malware. Sebelum lanjut, mungkin ada yang bertanya apaan itu malware ? Apa

bedanya sama virus ?

Wednesday, May 14, 2014

Konfigurasi Modem ZyXel Sebagai Bridge.

Kejadian ini

terjadi beberapa hari yang lalu, saat memperbaiki network user. Konfigurasi

network si user, kira-kira seperti gambar di bawah ini.

Ada alat punyanya user, yang disebut VDSL, rusak. Tepatnya, nama lengkap alat ini adalah Ethernet

over VDSL2 Converter merk planet VC-201A. Biasanya sih ketika saya menjelaskan ke orang awam (maksudnya biar mudah dimengerti

men…) alat ini saya sebut, konverter dari lan ke kabel telepon. Karena

memang jaringan yang menuju ke arah users, hanya ada kabel telepon (Drop Wire). Maka agar bisa network Lan bisa connect ke internet, dipasanglah converter ini.

Wednesday, May 07, 2014

Konfigurasi IP Masquerade di Router Cisco

Seperti yang sudah dijelaskan pada posting sebelumnya, IP Masquerade adalah salah satu tipe dari NAT (mmmm...lebih tepatnya Source NAT). Konfigurasi IP Masquerade ini yang biasa atau sering

digunakan oleh perusahaan agar komputer-komputernya yang banyak di dalam LAN

mereka, bisa untuk internet. Dan hampir semua alat network (router modem,

router wireless, cisco, juniper, mikrotik dsbnya) support untuk NAT tipe

masquerading ini. (Jangan bingung ya... masquerading ya maksudnya masquerade itu... emang banyak istilah kalau ditelusuri di internet itu... ada yang bilang NAT Masquerade,... IP Masquerade,... Masquerading... ok... deal ya... :) )

Tuesday, May 06, 2014

Konfigurasi Source NAT di Router Cisco

Dan

sekarang kita bahas mengenai NAT (Network Address Translation). Agar mudah

dipahami, simulasi networknya menggunakan simulasi sebelumnya, tentang EIGRP.

Seperti pada gambar di atas, ibaratnya ada sebuah network ISP (ISP

kecil-kecilan, hahaha...) dan sebuah Local Area Network (LAN). Lalu ada datang

user baru (sebut saja misalnya User Linux)

yang masuk ke dalam LAN dan ingin terhubung ke ISP. Apa yang akan terjadi ??

Karena IP network LAN di router R-JKT-4 adalah 192.0.4.0/30, maka tidak ada

lagi lewat untuk si user baru ini (Linux). Ingat lagi tentang perhitungan IP

address ya…

Friday, April 25, 2014

Simulasi Network Routing EIGRP di GNS3 (Part 3)

Pada

percobaan sebelumnya, sudah disimulasikan redistribution connected di hampir

semua router (R-MKS-1, R-MTR-2, dan R-SBY-3). Dan juga sudah dibuat

redistribution static di Router R-JKT-0. Sekarang akan dicoba disimulasikan

redistribution dengan EIGRP lainnya.

Network simulasi seperti pada gambar di atas, dimana ditambahkan satu buah router R-JKT-5 dan satu buah user (Qmu Linux). Router R-JKT-5 menggunakan routing EIGRP dengan nomor AS yang berbeda. Berikut table IP address semua router selengkapnya.

Network simulasi seperti pada gambar di atas, dimana ditambahkan satu buah router R-JKT-5 dan satu buah user (Qmu Linux). Router R-JKT-5 menggunakan routing EIGRP dengan nomor AS yang berbeda. Berikut table IP address semua router selengkapnya.

Monday, April 14, 2014

Simulasi Network Routing EIGRP di GNS3 (Part 2)

Kali ini kita membahas simulasi EIGRP lebih mendalam lagi, dengan tetap menggunakan GNS3. Jika menggunakan packet tracer, beberapa hal di bawah ini tidak bisa dilakukan.

Modifikasi Metric EIGRP

(offset-list)

Jika

sebelumnya di packet tracer, cara mengubah jalur dengan memodifikasi bandwidth.

sekarang dalam percobaan ini, ada cara lainnya yaitu dengan memodifikasi metric

EIGRP nya.

Dan

ini akan dilakukan pada router R-JKT-0. Supaya jelas perubahannya. Lihat dulu

hasil kondisi awalnya dengan menggunakan perintah “sh ip eigrp top”.

Kondisi Awal

Sunday, April 13, 2014

Simulasi Network Routing EIGRP di GNS3 (Part 1)

Jika diteliti lebih jauh, posting ini sama dengan posting

sebelumnya, Packet Tracer Scenario : Routing EIGRP. Hanya saja perbedaannya ada pada IP addressnya saja dan sekarang menggunakan GNS3 sebagai simulator. Berikut gambar network

simulasinya.

Table IP addressnya pada tiap router adalah

Router

|

Fa0/0

|

Fa0/1

|

Fa1/0

|

Fa1/1

|

R-JKT-0

|

200.0.10.1/30

|

200.0.30.1/30

|

200.0.40.1/30

|

200.0.20.1/30

|

R-MKS-1

|

200.0.10.2/30

|

200.0.21.2/30

|

192.0.1.1/24

|

-

|

R-MTR-2

|

200.0.32.1/30

|

200.0.21.1/30

|

192.0.2.1/24

|

200.0.20.2/30

|

R-SBY-3

|

200.0.32.2/30

|

200.0.30.2/30

|

192.0.3.1/24

|

|

R-JKT-4

|

200.0.40.2/30

|

192.0.4.1/30

|

Sunday, April 06, 2014

Setting Simulator GNS3 (part 2)

Install AW + Router

Untuk

yang ini, masih belum ketemu file imagenya atau memang masih dalam proses pembuatan

oleh para expertnya. CMIIW...

Install IOS Juniper (Junos) router

Download juniper images di http://www.4shared.com/zip/t1AVtrRoba/JunOS-121R19img.html.

Tempatkan dan extract file tersebut pada folder images dari GNS3. Hasil extractnya,

akan didapat file yang lumayan besar.

Selanjutnya, dari Menu GNS3, klik edit-preferences. Di bagian Qemu,

klik tab Junos.

Saturday, April 05, 2014

Setting Simulator GNS3 (part 1)

Kali ini posting untuk para pemula… atau “orang yang ndak mau dianggap pemula tapi

belum bisa menggunakan GNS3” hahaha…. Ini mengenai konfigurasi atau setting simulator GNS3 agar bisa digunakan sebagaimana mestinya.

Graphical Network Simulator (GNS3) adalah sebuah software simulator open source untuk mensimulasi network. Sama seperti simulator network packet tracer, bisa berjalan di system operasi windows ataupun Linux. Namun simulator GNS3 ini jauh lebih lengkap. Dengan menggunakan GNS3, serasa kita bekerja menggunakan router/switch Cisco yang sebenarnya.

Setelah

kita menginstall, GNS 3 tidak bisa langsung digunakan. Ada beberapa devices

yang tidak bisa digunakan, seperti router, PIX firewall dan lainnya. Hanya

beberapa switch yang bisa digunakan. Seperti terlihat pada gambar di atas. Devices

yang warnanya buram, artinya tidak bisa digunakan. Disini kita akan membahas langkah-langkah

untuk mensetting GNS3 agar bisa bekerja dengan maksimal dan optimal (Bahasa awamnya, agar gambar di atas, devices-nya tidak warna buram lagi, alias warnanya lebih cerah... hehehe...). Mari kita

mulai step-stepnya... :)

Monday, March 24, 2014

Simulasi Network OSPF Dengan Menggunakan 6 Router Cisco

Postingan

berikut ini tentang dynamic routing OSPF (Open Shortest Path First) dengan

menggunakan simulator packet tracer versi 6.1. Simulasi ini, tidak ada scenario

yang macam-macam. Yang terpenting semua router bisa saling komunikasi. Untuk eksperiment

yang lebih mendalam mengenai OSPF harus menggunakan GNS3, akan diposting di

lain waktu bersama dengan resume teorinya. Sementara, ya ini dulu. Istilahnya

ini hanya sebagai “makanan pembuka” saja mengenai OSPF. :)

Gambar

network simulasi OSPF dengan menggunakan 6 buah router Cisco, seperti di bawah ini.

Sunday, March 23, 2014

Konfigurasi Access Control List di Cisco (part 2)

Oke, sebelum lanjut ke simulasi berikutnya, ada beberapa hal yang perlu diingat dan perlu diperhatikan.

- Sebelum membuat access list, gunakan perintah sh ip route pada router, agar bisa terlihat IP address berapa saja yang lewat/di-routing pada router tersebut. Dengan adanya data ini, anda bisa membuat access list, IP address/network mana saja yang bisa diblok atau diijinkan lewat pada router tersebut.

Jadi tidak sembarangan kita membuat access list. Percuma saja memasukkan IP address/network dalam access list, namun IP address / network yang dimaksud tidak ada lewat pada router. Itu artinya perbuatan sia-sia alias mubazir…

- Banyak orang yang masih bingung (termasuk saya juga, awalnya…) penempatan access list dengan command ip access-group pada interface mana. Kemudian di interface tersebut inbound packet ataukah outbound packet. (ip access-group [no.acl] in ataukah ip access-group [no.acl] out).

Itu memang susah, kalau kita tidak pandai-pandai berkhayal. Dengan gambar di bawah ini mungkin bisa sedikit membantu membayangkannya. Fokuskan pada ROUTER 1.

Subscribe to:

Posts (Atom)